Viele Unternehmen haben ein ISMS (Information Security Management System), also einen strukturierten und ganzheitlichen Ansatz, um die Informationssicherheit der Organisation sicherzustellen. Aber längst nicht jedes ISMS steuert Sicherheit wirklich. In der Praxis existieren noch immer Risikoregister in Excel, Maßnahmenlisten in Word und Nachweise, die erst kurz vor dem Audit zusammengesucht werden.

Das Problem dabei: Die Bedrohungslage arbeitet nicht in Audit-Zyklen. Laut Bitkom beläuft sich der Gesamtschaden durch Diebstahl, Sabotage oder Industriespionage für Unternehmen in Deutschland 2025 auf 289,2 Milliarden Euro. 70 Prozent davon gehen direkt auf Cyberattacken zurück. 72 Prozent der Unternehmen bewerten laut Bitkom die Bedrohungslage als hoch, 87 Prozent waren betroffen oder vermuten dies.

Gleichzeitig zeigt eine IBM Studie für 2025 durchschnittliche Kosten von 3,87 Millionen Euro pro Datenleck in Deutschland. Das unterstreicht, wie teuer Sicherheitslücken heute werden können, selbst wenn nur ein einzelner Vorfall betrachtet wird.

Vor diesem Hintergrund reicht ein ISMS, das vor allem für die Zertifizierung gepflegt wird, nicht mehr aus. Das ist nicht nur eine praktische, sondern auch eine konzeptionelle Frage. ISO/IEC 27001 ist ausdrücklich auf das „establishing, implementing, maintaining and continually improving“ eines ISMS ausgelegt. Der Standard zielt also gerade nicht auf eine einmalige Dokumentationsübung, sondern auf ein System, das laufend überprüft und verbessert wird.

Warum 2026 ein „lebendes“ ISMS zum Normalfall wird

Der Druck steigt aus drei Richtungen zugleich: Bedrohungslage, Regulierung und Managementerwartung. DORA (Digital Operational Resilience Act) ist seit dem 17. Januar 2025 gültig. Das NIS-2-Umsetzungsgesetz in Deutschland ist seit Dezember 2025 in Kraft. Parallel betont das BSI im NIS-2-Kontext die regelmäßige Überprüfung und Aktualisierung der Risikoanalyse sowie die Bedeutung einer sicheren Lieferkette. Damit verschiebt sich die Erwartung an Sicherheitsmanagement klar weg von statischer Dokumentation hin zu kontinuierlicher Wirksamkeitssteuerung.

Hinzu kommt die veränderte Angriffsdynamik. Microsoft berichtet im Digital Defense Report 2025, dass KI-automatisierte Phishing-Mails deutlich höhere Klickraten erzielten als Standardkampagnen und dass Angriffe 2025 verstärkt mehrstufig abliefen, etwa mit Inbox-Flooding als Vorbereitung für Vishing oder Identitätsbetrug über Kollaborationstools. Wer Risiken nur einmal jährlich neu bewertet, reagiert auf diese Entwicklung eindeutig zu langsam.

Die Anforderungen an die Informationssicherheit haben sich gewandelt. 2026 ist nicht mehr die Dokumentationsfähigkeit nach ISO 27001 der Maßstab, sondern die Fähigkeit des ISMS, Schwachstellen, Drittanbieterrisiken und Compliance-Nachweise kontinuierlich und transparent abzubilden.

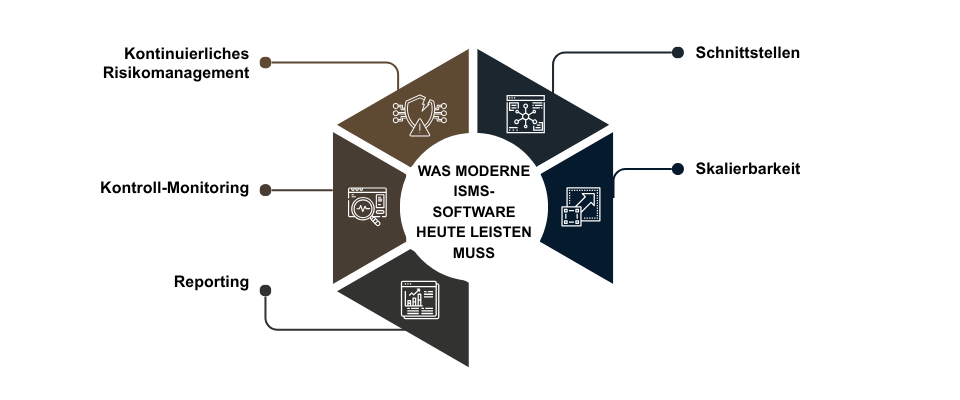

Was moderne ISMS-Software heute leisten muss

Was Sie Anbieter 2026 konkret fragen sollten

Für einen strukturierten Softwarevergleich empfiehlt sich ein Fragenkatalog, der über allgemeine Produktpräsentationen hinausgeht.

-

Löst die Software bei Vorfällen, Schwachstellen oder Änderungen automatisch eine Risiko-Neubewertung aus?

-

Lassen sich Risiken, Controls, Maßnahmen, Assets und Verantwortliche direkt miteinander verknüpfen?

-

Wie werden Audit-Nachweise gesammelt, versioniert und revisionssicher abgelegt?

-

Welche Standards werden nativ unterstützt, etwa ISO/IEC 27001:2022, NIS-2 oder DORA?

-

Gibt es eine saubere Abbildung von Lieferanten- und Third-Party-Risiken?

-

Welche Dashboards stehen für Geschäftsleitung, ISB und Audit bereit?

-

Welche Integrationen existieren zu SIEM, ITSM, IAM oder Schwachstellenmanagement?

-

Wie granular sind Rollen, Freigaben und Berechtigungen?

-

Wie hoch ist der manuelle Pflegeaufwand im Regelbetrieb?

-

Welche Daten können exportiert oder in andere Systeme überführt werden?

Sinnvoll ist außerdem ein Proof of Concept mit echten Anwendungsfällen. Testen Sie nicht nur die Bedienoberfläche, sondern drei typische Szenarien: ein neues Risiko, ein fehlender Audit-Nachweis und ein Lieferantenrisiko mit Eskalationsbedarf. So wird schnell sichtbar, ob die Lösung im Alltag trägt oder nur in der Demo überzeugt.

Fazit

2026 ist ein ISMS kein reines Zertifizierungsprojekt mehr. Es ist ein Managementsystem, das Risiken, Maßnahmen und Wirksamkeit laufend sichtbar machen muss. Genau das entspricht auch dem Geist der ISO 27001: nicht einmal dokumentieren, sondern kontinuierlich verbessern. Gleichzeitig verschärfen NIS-2 und DORA die Erwartung an Aktualität, Nachweisbarkeit und Governance.

Wer heute ISMS-Software auswählt, sollte deshalb nicht primär nach „Zertifizierungsunterstützung“ suchen, sondern nach einem Werkzeug für kontinuierliche Sicherheitssteuerung. Der Unterschied ist strategisch: Aus einer Papier-ISO wird ein Sicherheitsmotor.

Vergleichen Sie jetzt ISMS-Software auf SoftGuide.de und filtern Sie gezielt nach Lösungen für ISO 27001, Audit-Nachweise, Risikomanagement und Integrationen.